Wir beginnen Schritt für Schritt mit der Installation von Ephesoft und Infor SSO Configuration

Installieren und Konfigurieren der SSO-Anwendung für Ephesoft Transact und Infor

- Ephesoft installieren

- Selbstsignierte Zertifikate mit OpenSSL erstellen

- Konfigurieren Sie Infor SSO

Ephesoft installieren

Laden Sie Ephesoft herunter

Before installation: verify that you have a license for Ephesoft Transact

Vor der Installation: Stellen Sie sicher, dass Sie über eine Lizenz für Ephesoft Transact verfügen

Melden Sie sich bei dem Windows-System an, auf dem Ephesoft Transact installiert werden soll, und führen Sie die folgenden Aufgaben aus, um Windows für die Installation vorzubereiten:

- Deaktivieren (deaktivieren) Sie die Benutzerkontensteuerung (UAC).

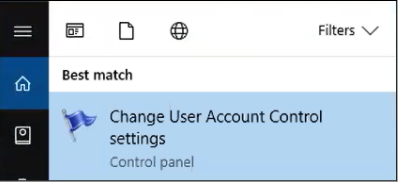

Suchen Sie im Windows-Startmenü nach Benutzerkontensteuerung oder UAC. Windows zeigt den Link für diese Seite in der Systemsteuerung an. Klicken Sie auf diesen Link, um die Seite anzuzeigen.

Der Bildschirm Einstellungen der Benutzerkontensteuerung (UAC) wird angezeigt.

Stellen Sie diese Einstellung auf die unterste Position ein (Niemals benachrichtigen), wie in der obigen Abbildung gezeigt.

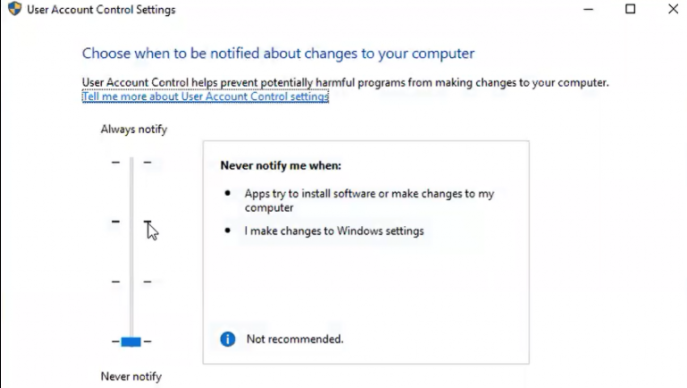

- Deaktivieren Sie das IPv6-Netzwerkprotokoll.

- Dieses Steuerelement ist in den Windows-Netzwerkeinstellungen verfügbar. So navigieren Sie zu den Netzwerkeinstellungen:

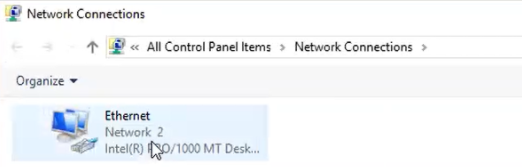

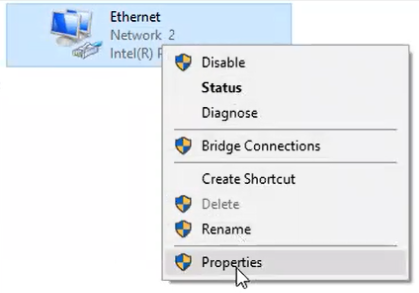

Navigieren Sie zu Systemsteuerung> Netzwerk und Internet> Ethernet.

Klicken Sie im Ethernet-Bildschirm auf Eigenschaften. Ein neuer Bildschirm wird geöffnet, in dem ein oder mehrere Netzwerke angezeigt werden.

Klicken Sie mit der rechten Maustaste auf das Netzwerk, in dem IPv6 deaktiviert werden soll, und klicken Sie im Popup-Menü auf Eigenschaften.

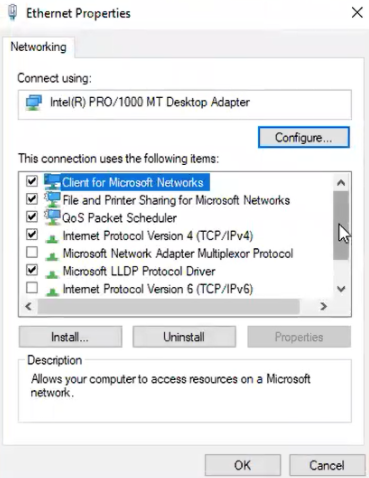

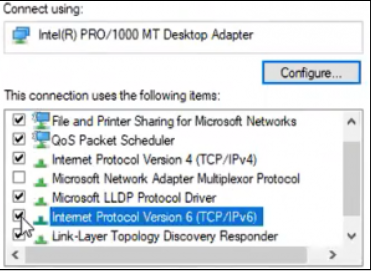

Scrollen Sie zu den Einstellungen für Internet Protocol Version 6 (TCP / IPv6) und stellen Sie sicher, dass diese ausgewählt oder deaktiviert sind.

Klicken Sie auf OK, um die Änderungen zu speichern.

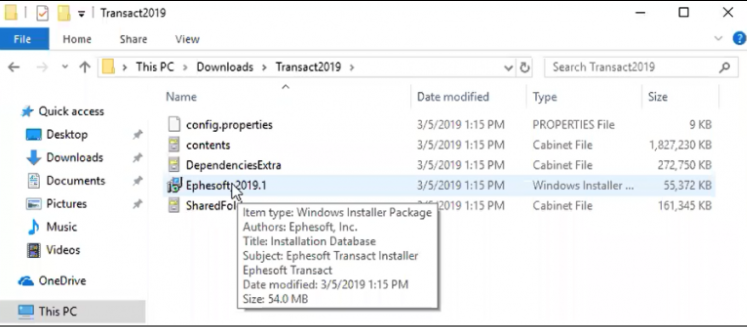

Sobald Sie das komprimierte Paket des Installationsassistenten extrahiert haben, können Sie den Inhalt des Installationsassistenten anzeigen, indem Sie den Ordner Transact 2019 wie folgt öffnen:

Schließen Sie den Installationsassistenten ab

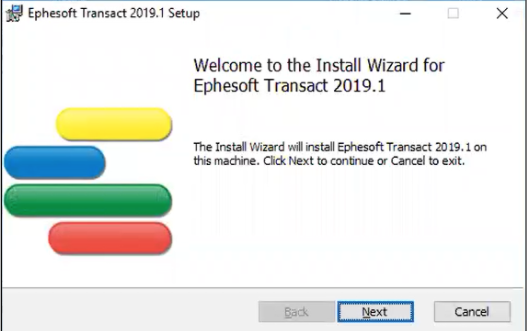

Der Installationsassistent zeigt den Begrüßungsbildschirm an:

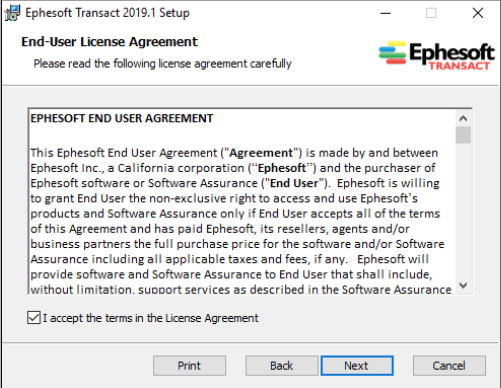

Lizenzinformationen

- Benutzereinrichtung

- Datenbankeinrichtung

- Zusätzliche Parameter nach Aufforderung

- Klicken Sie im Begrüßungsbildschirm auf Next. Die Endbenutzer-Lizenzvereinbarung wird angezeigt.

2. Lesen Sie die Bedingungen der Lizenzvereinbarung und klicken Sie auf Next, um fortzufahren.

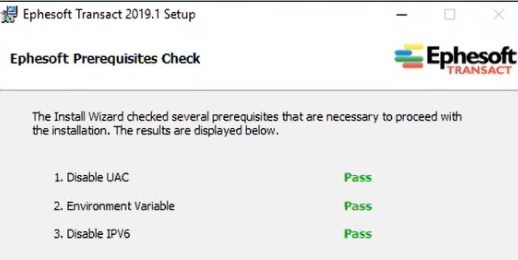

3. Klicken Sie auf Next, wenn die Voraussetzungsprüfung akzeptabel ist.

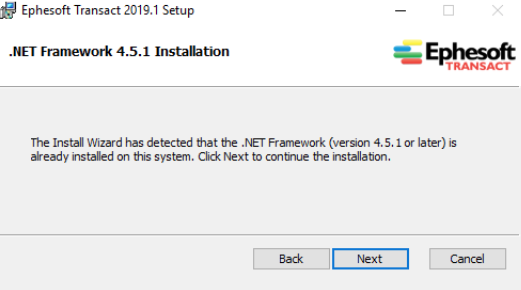

Transact führt eine Überprüfung durch, um sicherzustellen, dass das NET Framework 4.5.1 installiert ist.

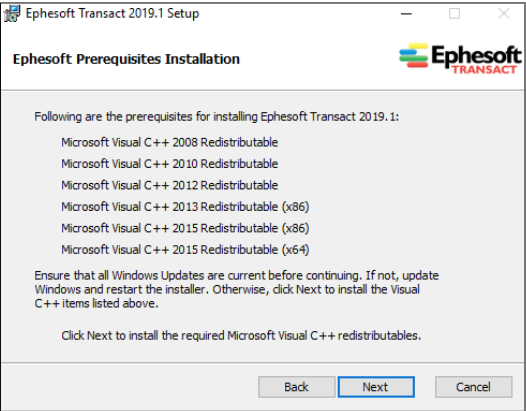

4. Klicken Sie auf Next, um fortzufahren. Transact führt eine Überprüfung von Microsoft® Visual C ++ Redistributables durch.

- 1. Microsoft Visual C++ 2010 Redistributable — Download or Download SP1

- 2. Microsoft Visual C++ 2012 Redistributable — Download or Download Update 4

- 3. Microsoft Visual C++ 2013 Redistributable (x86 version) — Download

- 4. Microsoft Hotfix KB2919355 — Download

- 5. Microsoft Visual C++ 2015 Redistributable (x64 version) — Download

- 6. Microsoft Visual C++ 2015 Redistributable (x86 version) — Download

- 7. Microsoft .Net Framework 4.5.1 — Download

- 8. Microsoft® Windows OS should be updated to the latest version — Download options

- 9. Microsoft® SQL Server® 2012 Native Client – QFE* (Version 11.4.7001.0) — Download

- 10. Microsoft® ODBC Driver 13.1 for SQL Server® – Windows, Linux, & macOS (Version 13.1.4413.46) — Download

- 11. Microsoft® Command Line Utilities 13.1 for SQL Server® – Windows, Linux, & MacOS (Version 13.811.168) — Download

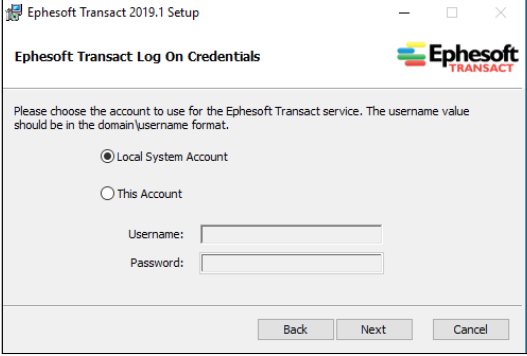

5. Klicken Sie auf Next, wenn die Voraussetzungen überprüft wurden. Der Installationsassistent fordert Sie zur Kontoauswahl und zur Anmeldung an. In den meisten Fällen wählen Benutzer Lokales Systemkonto aus.

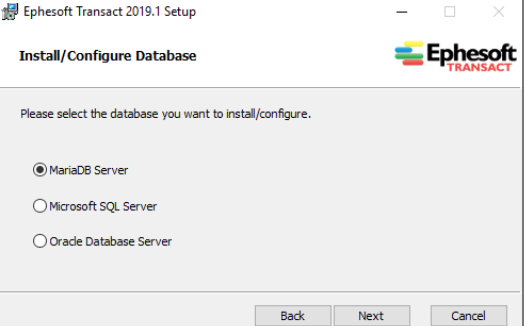

6. konfigurieren Sie die Datenbank und klicken auf Next.

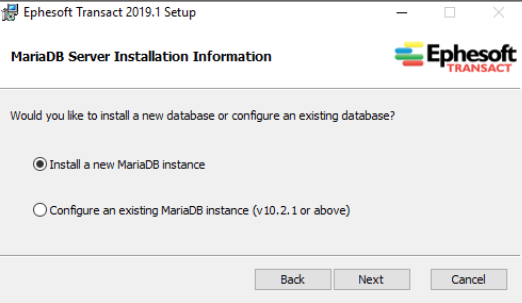

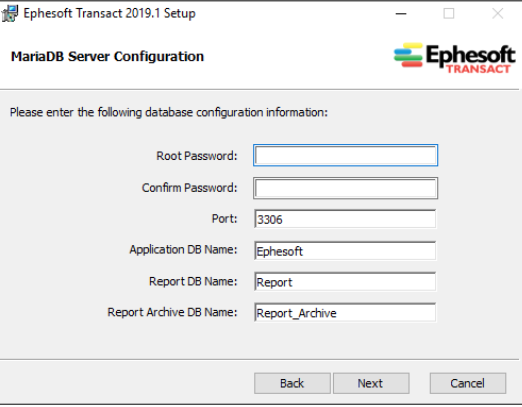

7. Befolgen Sie diese Schritte, wenn Sie während der Installation von Ephesoft Transact eine Maria DB-Datenbank einrichten. Es gibt zwei Optionen für das MariaDB Server-Setup:

- Installieren Sie eine neue Instanz

- Konfigurieren Sie eine vorhandene Instanz

- Wählen Sie eine Option für MariaDB und klicken Sie auf Next.

- Wenn Sie eine neue MariaDB-Instanz installieren, wird der folgende Bildschirm angezeigt. Geben Sie die Informationen nach Aufforderung ein.

Nachdem Sie die MariaDB-Serverkonfiguration bereitgestellt haben, klicken Sie auf Next.

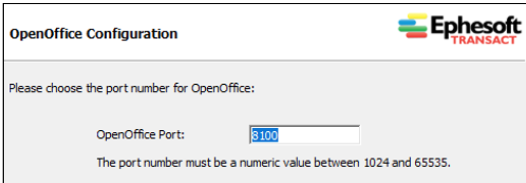

Nach Abschluss der Datenbank wird der Open Office-Bildschirm angezeigt.

8. Verwenden Sie die Standardportnummer, es sei denn, das Netzwerk benötigt einen anderen Port. Klicken Sie auf Next, um fortzufahren.

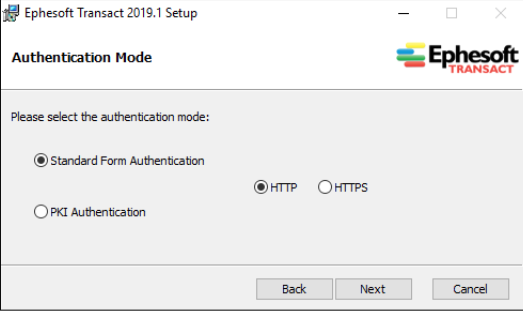

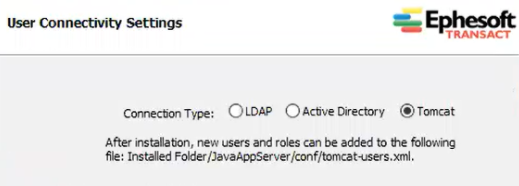

Das Dialogfeld Authentifizierungsmodus wird wie folgt dargestellt:

9. Wählen Sie den entsprechenden Authentifizierungsmodus für diese Installation von Ephesoft Transact.

Weiter klicken. Der folgende Bildschirm wird angezeigt.

Tomcat – Der folgende Schnappschuss zeigt den ersten Bildschirm der Benutzerkonnektivitätseinstellungen für Tomcat. Wenn dies für die Installation gilt, klicken Sie auf Next.

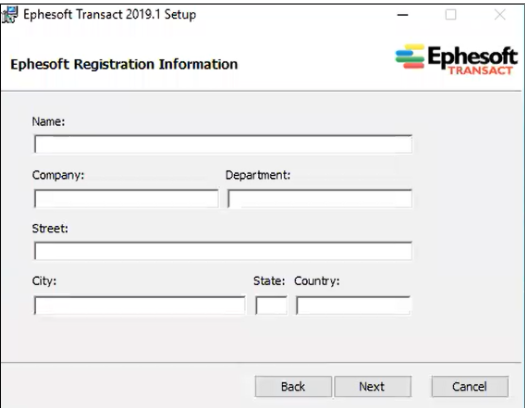

Nachdem Sie die Benutzerkonnektivitätseinstellungen mit dem vorherigen Schritt abgeschlossen haben, wird der Bildschirm mit den Ephesoft-Registrierungsinformationen angezeigt.

10. Geben Sie die entsprechenden Informationen in die Textfelder ein und klicken Sie auf Next. Der Bildschirm Konfiguration des freigegebenen Ordners wird angezeigt.

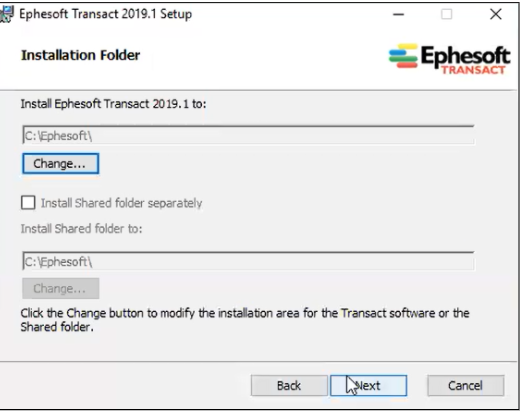

Weiter klicken. Der Bildschirm Installationsordner wird angezeigt.

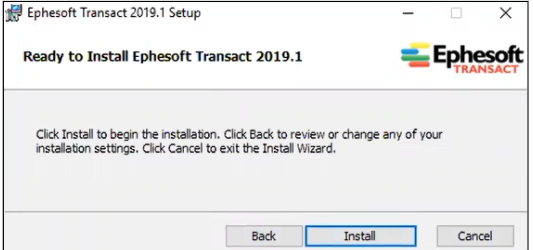

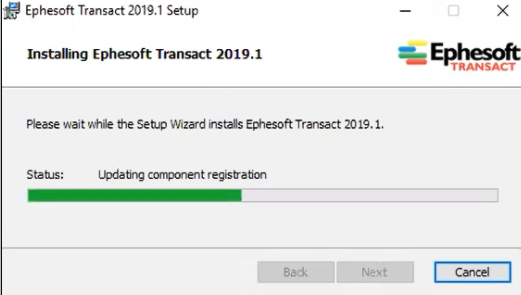

Klicken Sie auf Installieren, um den Installationsvorgang zu starten. Eine Statusleiste zeigt den Fortschritt der Installation an.

Sobald der Installationsassistent die Installation abgeschlossen hat, enthält er Anweisungen nach der Installation.

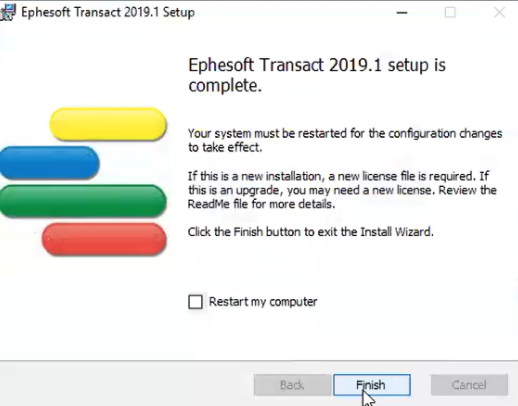

Klicken Sie auf Fertig stellen, um die Installation abzuschließen, ohne den Computer neu zu starten.

Lizenzieren und Starten von Ephesoft Transact 2019.1

Das Lizenzieren und Starten von Ephesoft Transact nach der Installation muss folgende allgemeine Aufgaben umfassen:

- Installieren Sie die Ephesoft-Lizenz

- Aktivieren Sie den Ephesoft Transact-Dienst unter Windows

- Starten Sie die Ephesoft Transact-Anwendung, um die Startseite anzuzeigen und sich anzumelden

Beziehen und installieren Sie die Lizenz für Ephesoft Transact gemäß den Anweisungen im folgenden Dokument:

- Lizenzierung von Ephesoft Transact 2019.1

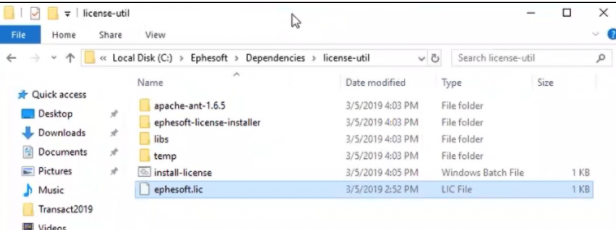

- Der Zielspeicherort der Lizenzdatei lautet normalerweise wie folgt:

— {Ephesoft directory}\Dependencies\license-util\

Der folgende Schnappschuss zeigt den typischen Speicherort für die Lizenz:

Doppelklicken Sie auf install-license

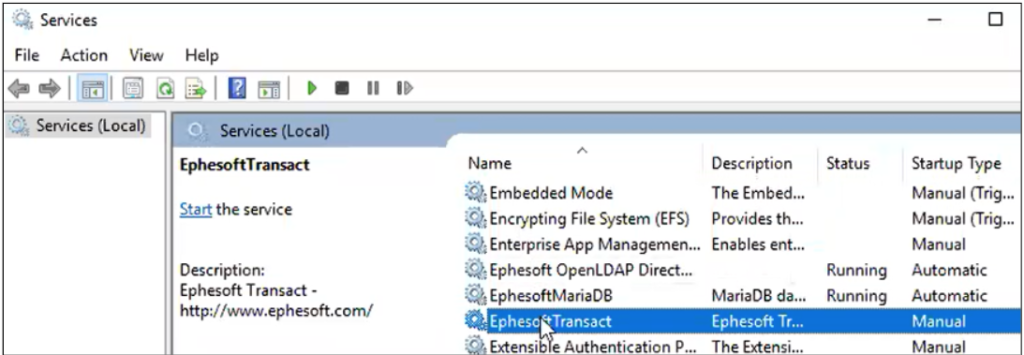

Starten Sie den Ephesoft Transact service

a. Suchen Sie im Windows-Startmenü oder in der Windows-Systemsteuerung nach Dienste | Desktop App.

b. Klicken Sie mit der rechten Maustaste auf das Dienstprogramm “Dienste” und führen Sie es als Administrator aus. Der Bildschirm Dienste (lokal) wird angezeigt. Scrollen Sie nach unten zu Ephesoft Transact.

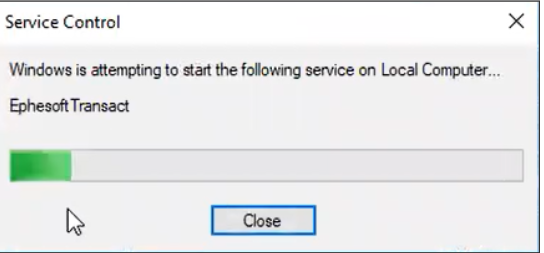

c. Wenn der EphesoftTransact-Dienst nicht ausgeführt wird, klicken Sie mit der rechten Maustaste auf Ephesoft Transact, und klicken Sie auf Start. Der Dienst beginnt mit der folgenden Fortschrittsanzeige:

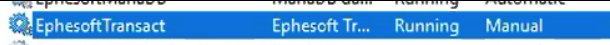

Nach erfolgreichem Start des EphesoftTransact-Dienstes, Der Status zeigt Running an.

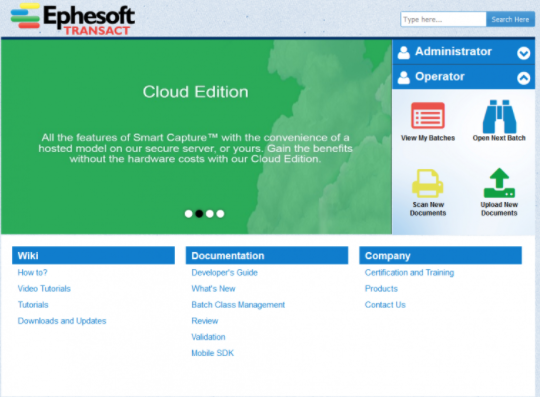

Starten Sie Ephesoft Transact. Folge diesen Schritten:

a. Starten Sie eine Webbrowsersitzung

b. Geben Sie den Speicherort der Ephesoft Transact-Anwendung ein. Die folgende URL zeigt den typischen Pfad beim Ausführen von Ephesoft Transact auf dem lokalen System: https://localhost:8080/dcma/home.html

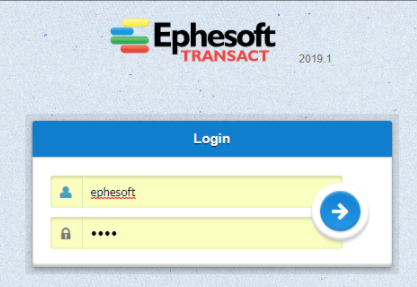

Wählen Sie Administrator oder Operator aus, um sich anzumelden.

Geben Sie den Benutzernamen und das Passwort ein.

Ephesoft mit ADFS über SAML 2.0 mit Authentifizierungstyp 2

Self-Signed Zertifikate mit OpenSSL erstellen

Hier können Sie herunterladen Open SSL & Perl

Suchen Sie die OpenSSL CA.pl-Datei, da diese Datei zum Erstellen einer Dummy-CA-Zertifikatdatei erforderlich ist. Dies befindet sich im bin-Verzeichnis im OpenSSL-Verzeichnis

Erstellen Sie ein Verzeichnis, in dem Sie neue Zertifikate erstellen möchten. Führen Sie den folgenden Befehl in diesem Verzeichnis aus (möglicherweise müssen Sie den OpenSSL-Pfad entsprechend bearbeiten).

perl C:\OpenSSL-Win32\bin\CA.pl -newca

Dadurch werden demoCA / cacert.pem (CA-Zertifikat) und demoCA / private / cakey.pem (privater Schlüssel) erstellt.

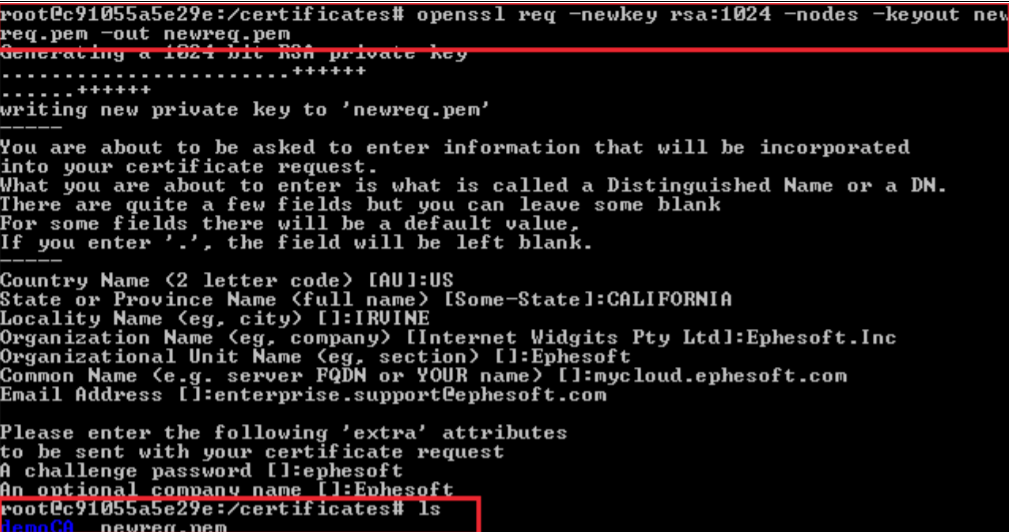

Stellen Sie mit dem folgenden Befehl eine CSR-Anforderung (Server Certificate Signing Request):

openssl req -newkey rsa:2048 -nodes -keyout newreq.pem -out newreq.pem

Bevor Sie diesen Befehl ausführen, benötigen Sie:

- Country Name (2 letters)

- State or Province Name

- Locality/City Name

- Organization Name

- Organizational Unit Name

- Common Name (servername/hostname) e.g. mycloud.ephesoft.com

- Email Address

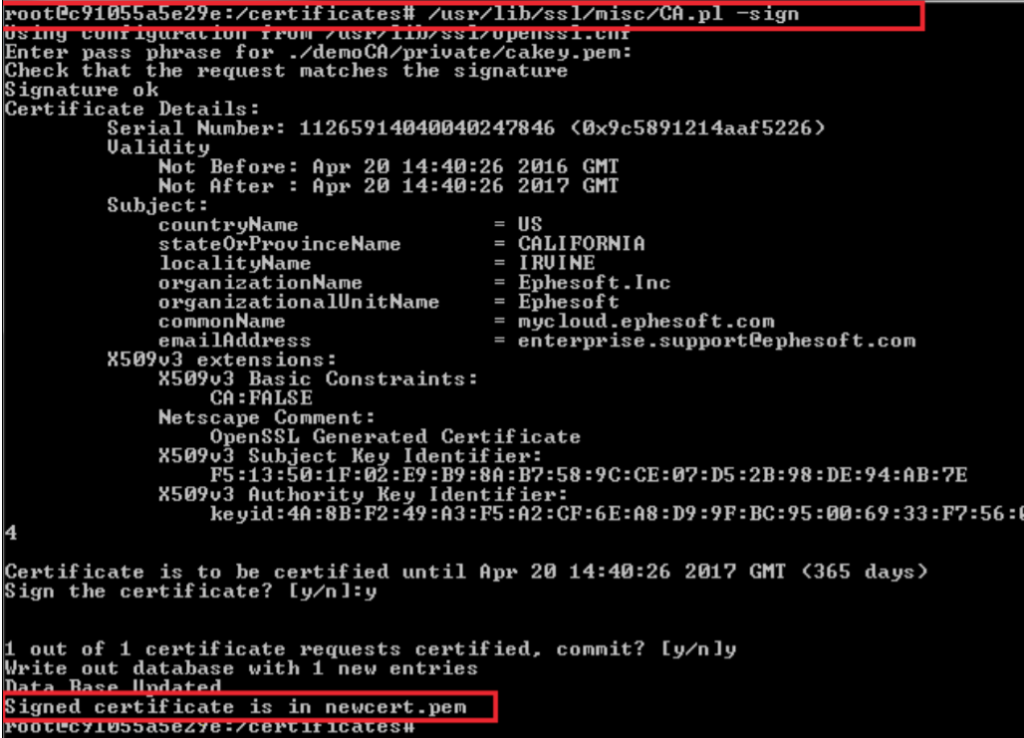

Führen Sie den folgenden Befehl aus (Möglicherweise müssen Sie den Pfad entsprechend bearbeiten).

perl C:\OpenSSL-Win32\bin\CA.pl -sign

Nachdem die obigen Schritte ausgeführt wurden, haben Sie die 3 folgenden Dateien: cacert.pem, newreq.pem und newcert.pem.

Benennen Sie newreq.pem in serverkey.pem und newcert.pem in servercert.pem um.

Konvertieren Sie die Datei servercert.pem mit dem folgenden Befehl in das PKC12-Format (* .p12):

openssl pkcs12 -export -in servercert.pem -inkey serverkey.pem -out servercert.p12 -name servercertificate

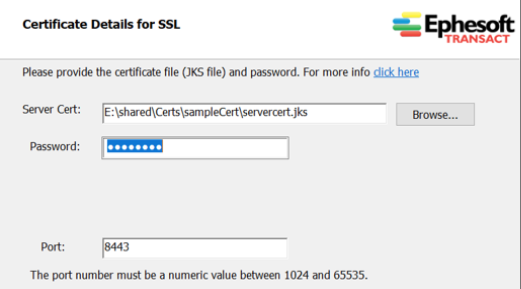

Erstellen Sie eine Java-Keystore-Datei, indem Sie die Datei servercert.p12 mit dem folgenden Befehl in das Java-Keytool-Format konvertieren:

keytool -importkeystore -destkeystore servercert.jks -srckeystore servercert.p12 -srcstoretype PKCS12 -alias servercertificate

Navigieren Sie zum demoCA-Verzeichnis (cd demoCA) und erstellen Sie eine Java-Truststore-Datei, indem Sie die Datei cacert.pem mit dem folgenden Befehl in das Java Keytool-Format konvertieren:

keytool -import -keystore cacert.jks -alias cacert -file cacert.pem

Konfigurieren des Ephesoft Transact JavaAppServer (Tomcat)

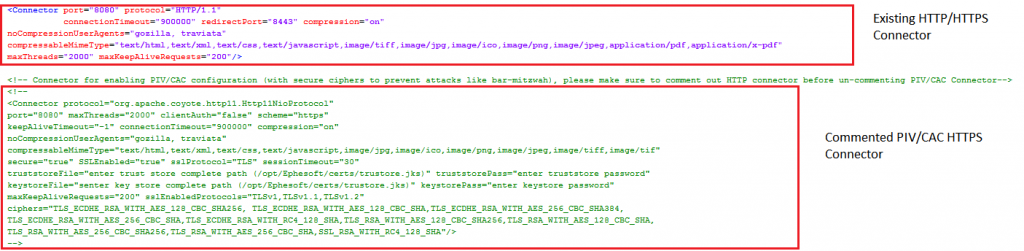

Führen Sie die folgenden Schritte aus, um den Tomcat Connector mithilfe von CA / Self-Signed Keystore- und Truststore-Zertifikaten zu konfigurieren:

- Erstellen Sie eine Sicherungskopie der vorhandenen Datei web.xml im Ordner / JavaAppServer / conf.

- Öffnen Sie die Datei web.xml im Bearbeitungsmodus und suchen Sie den vorhandenen HTTP / HTTPS-Connector, wie im Snapshot gezeigt.

Kommentieren Sie den vorhandenen Connector (Standardport 8080) und erstellen Sie einen neuen Connector, indem Sie der Datei server.xml manuell die folgenden Eigenschaften hinzufügen:

| protocol: | org.apache.coyote.http11.Http11NioProtocol |

| port: | 8443 (change port number if required) |

| maxThreads: | 2000 |

| clientAuth: | false |

| scheme: | https |

| keepAliveTimeout: | -1 |

| connectionTimeout: | 900000 |

| secure: | true |

| SSLEnabled: | true |

| sslProtocol: | TLS |

| sessionTimeout: | 30 |

| truststoreFile: | (truststore file generated previously) |

| truststorePass: | <password for trustore> |

| keystoreFile: | (keystore files generated previously) |

| keystorePass: | <password for keystore> |

| maxKeepAliveRequests: | 200 |

Beispiel

<Connector protocol="org.apache.coyote.http11.Http11NioProtocol" port="8443" maxThreads="2000" clientAuth="false" scheme="https" keepAliveTimeout="-1" connectionTimeout="900000" compression="on" noCompressionUserAgents="gozilla, traviata" compressableMimeType="text/html,text/xml,text/css,text/javascript,image/jpg,image/ico,image/png,image/jpeg,image/tiff,image/tif" secure="true" SSLEnabled="true" sslProtocol="TLS" sessionTimeout="30" truststoreFile="enter trust store complete path" truststorePass="enter truststore password" keystoreFile="enter key store complete path" keystorePass="enter keystore password" maxKeepAliveRequests="200" maxPostSize="4194304" />

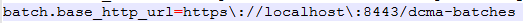

Die folgenden Dateien müssen konfiguriert werden, wenn Sie Ephesoft Transact-Dateien für SSL / TLS einrichten:

- EPHESOFT_HOME/Application\WEB-INF\classes\META-INF\dcma-batch\dcma-batch.properties

- EPHESOFT_HOME/Application\WEB-INF\classes\META-INF\dcma-workflows\dcma-workflows.properties

- EPHESOFT_HOME/Application/WEB-INF/xml

dcma-batch.properties

Ändern Sie die base_http_url so, dass sie das https-Protokoll, den korrekten Port und den Hostnamen enthält.

dcma-workflows.properties

Ändern Sie die Datei wb.hostURL so, dass sie das https-Protokoll, den richtigen Port und den richtigen Host enthält.

web.xml

- Erstellen Sie eine Sicherungskopie der vorhandenen Datei web.xml.

- Ändern Sie die folgenden -Einträge:

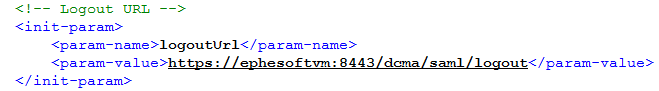

- Die Abmelde-URL muss das folgende Format haben:

https://{hostname}:{port-number}/dcma/saml/logout

Konfigurationen für die Integration von SAML-fähigem Spring Security Framework

Die folgenden Dateien müssen konfiguriert werden:

- EPHESOFT_HOME/Application/xml

- EPHESOFT_HOME/Application/WEB-INF/xml

- EPHESOFT_HOME/application/WEB-INF/classes/security/jks

- EPHESOFT_HOME/Application/WEB-INF/classes/META-INF/applicationContext-security.xml

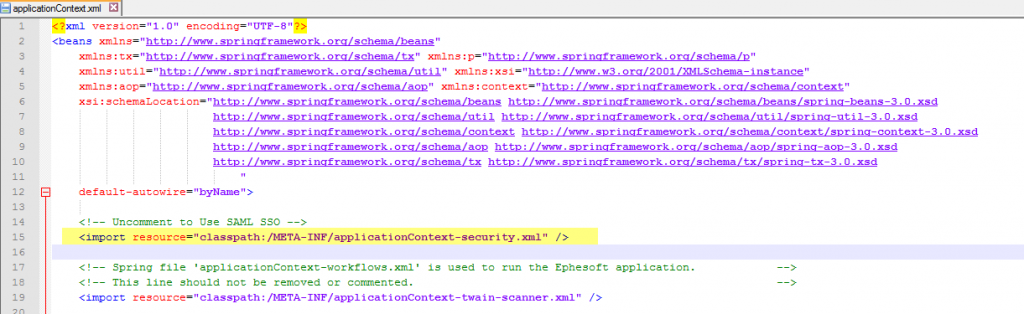

applicationContext.xml

Kommentieren Sie die Ressource applicationContext-security.xml in applicationContext.xml aus, um SAML SSO zu verwenden.

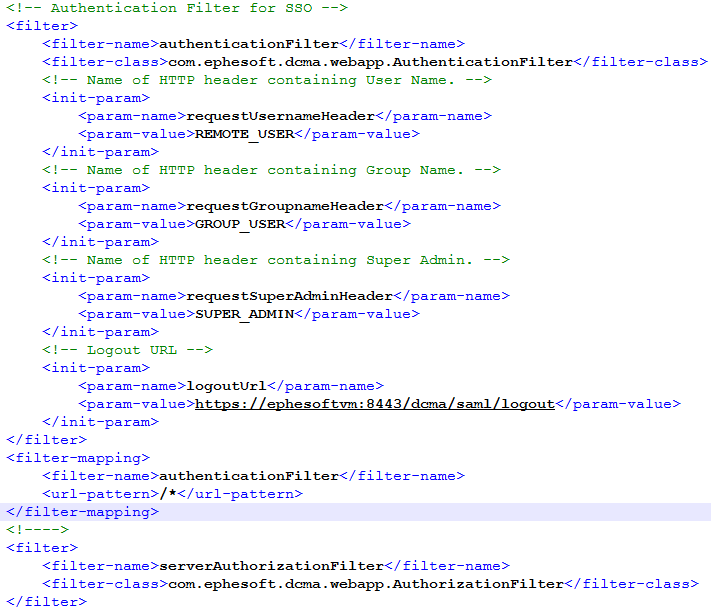

web.xml

- Kommentieren Sie die springSecurityFilterChain und ihre Filterzuordnung aus.

- Kommentieren Sie die folgenden Elemente in der Datei web.xml aus:

- SessionTimeoutFilter und seine Filterzuordnung

- SessionTimeoutServlet und seine Filterzuordnung

- Alle Sicherheitsbeschränkungen und Login-Konfigurationsknoten

- Der Sitzungskonfigurationsknoten muss in der XML-Datei auskommentiert werden.

- Konfigurieren Sie die Abmelde-URL gemäß den Serverdetails.

- Die Abmelde-URL muss folgendermaßen aussehen: https: // {Hostname}: port / dcma / saml / logout

- Der authenticationFilter und seine Zuordnung müssen vor dem authorizationFilter in der Filterkette stehen.

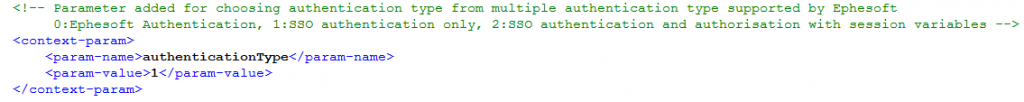

- Wählen Sie den entsprechenden Wert für authenticationType gemäß der folgenden Logik aus:

- Wenn nur der Benutzername als Attribut in der SAML-Nachricht weitergegeben wird und die Autorisierung von Ephesoft Transact festgelegt wird.

- Wenn die Werte für Benutzername, Gruppe und isSuperAdmin als Attribute in der SAML-Nachricht übergeben werden.

Wenn authenticationType = 1 (dh nur Authentifizierung), müssen Rollen gemäß der in user-connectivity.properties ( \ Application \ WEB-INF \ classes \ META-INF \ dcma-user-Connectivity \ user) definierten Eigenschaft definiert werden -connectivity.properties). Die Eigenschaft user.connection definiert, wo die Rollen zugeordnet werden.

Wenn user.connection = 0 ist, werden Rollen für den Benutzer in LDAP zugeordnet user.connection = 1, Rollen für den Benutzer werden in AD zugeordnet user.connection = 2, Rollen für den Benutzer werden in tomcat-users.xml zugeordnet ( \ JavaAppServer \ conf \ tomcat-users.xml).

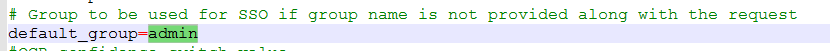

Wenn authenticationType = 2 (dh Authentifizierung und Autorisierung werden von IdP durchgeführt) und die Gruppe nicht vom ADFS-Server empfangen wird, verwendet das System standardmäßig die Gruppe, die in der Eigenschaft default_group von application.properties ( \ Application \ WEB definiert ist) -INF \ classes \ META-INF \ application.properties).

Multiple Group Support in web.xml

Bei Verwendung von SSO geht Ephesoft Transact standardmäßig davon aus, dass jeder Benutzer einer einzelnen Gruppe zugeordnet wird. Um einen einzelnen Benutzer mit mehreren Gruppen für die Authentifizierung Typ = 2 zu aktivieren, sind bestimmte Konfigurationsänderungen erforderlich.

Befolgen Sie die Schritte im folgenden Ephesoft-Wiki-Artikel, um solche Konfigurationen für mehrere Gruppen vorzunehmen.

samlKeystore.jks

Ein Java Keystore (JKS) ist ein Repository für Sicherheitszertifikate. Beim SAML-Austausch wird Kryptografie zum Signieren und Verschlüsseln von Daten verwendet. Dieser Schlüsselspeicher enthält ein Zertifikat und einen privaten Schlüssel, mit denen die SAML-Nachrichten digital signiert und deren Inhalt verschlüsselt werden.

In der Anwendung wird ein Standard-Keystore mit dem Namen samlKeystore.jks bereitgestellt. Der Benutzer kann jedoch auch einen benutzerdefinierten Schlüsselspeicher erstellen.

Create a private key

- Öffnen Sie die Eingabeaufforderung unter Schlüsselwerkzeugpfad und führen Sie den folgenden Befehl aus, um den privaten Schlüssel für customKeystore zu generieren.

C:\Program Files\Java\jdk1.7.XXXX\bin>keytool.exe -genkeypair -alias “alias for private key” -keypass “password for key” -keystore “path to keystore”

- Geben Sie “nalle123” ein.

- Führen Sie die folgenden Eingabeaufforderungen aus, die für Ihre Organisation gelten.

Nachdem Sie alle hinzugefügten Informationen bestätigt haben, wird der private Schlüssel dem Schlüsselspeicher hinzugefügt.

- Platzieren Sie diese neu erstellte Datei customKeystore.jks an folgendem Speicherort:

“EPHESOFT_HOME/application/WEB-INF/classes/security/”

- Aktualisieren Sie die Datei applicationContext-security.xml wie unten beschrieben.

Hinweis: Ephesoft empfiehlt, den Alias für den erstellten privaten Schlüssel und das entsprechende Kennwort separat aufzuzeichnen. Diese werden für eine bevorstehende Aufgabe benötigt.

applicationContext-security.xml

Aktualisieren Sie in der Bean “epheSamlFilter” den Wert des Konstruktorarguments, das Sie in IdP hinzugefügt haben, gemäß der folgenden Logik. Das dritte Konstruktorargument muss für den Superadmin-Zugriff wahr sein, andernfalls muss dies falsch sein. Wenn dies von IdP stammt, kann ein Anspruchsname übergeben werden, um anzugeben, ob der Benutzer Superadmin ist oder nicht. Dieser Anspruchsname kann hier angegeben werden.

Index = 0: Pfad des Benutzernamens Attribut in SAML-Nachricht übergeben.

Index = 1: Pfad des Gruppenattributs, das in der SAML-Nachricht übergeben wurde.

Index = 2: Pfad des IsSuperAdmin-Attributs, das in der SAML-Nachricht übergeben wurde.

<bean id="epheSamlFilter" class="com.ephesoft.dcma.webapp.SamlFilter"> <constructor-arg index="0" value="https://schemas.xmlsoap.org/ws/2005/05/identity/claims/name"/> <constructor-arg index="1" value="https://schemas.microsoft.com/ws/2008/06/identity/claims/role"/> <constructor-arg index="2" value="true"/> </bean>

Standardmäßig ist es als /home.html konfiguriert.

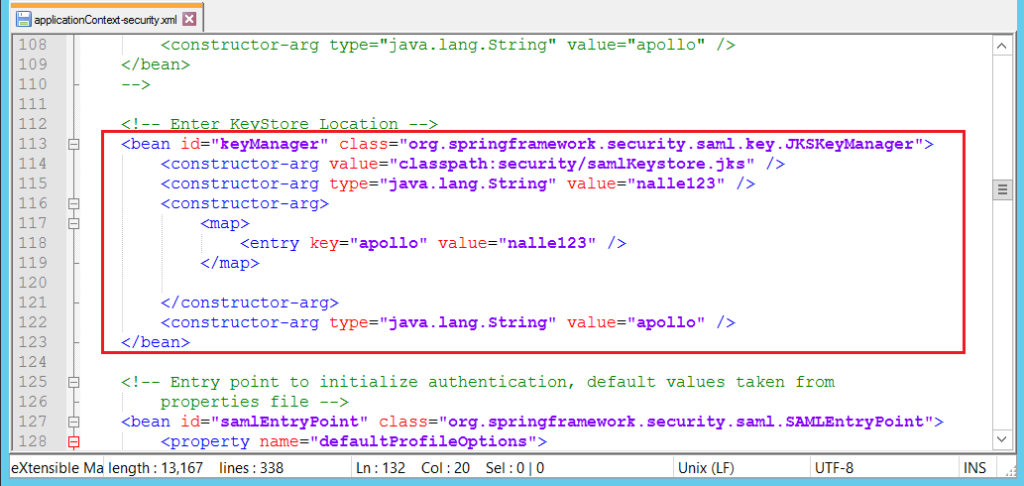

In der Bean “keyManager” müssen die Konstruktorargumente gemäß der folgenden Logik gefüllt werden:

- Erstes Konstruktorargument: Hier muss der Pfad des Schlüsselspeichers hinzugefügt werden (Standard: Klassenpfad: security / samlKeystore.jks). Wenn Sie einen neuen Schlüsselspeicher erstellt haben, geben Sie diesen Schlüsselspeicher an.

- Zweites Konstruktorargument: Hier muss das Passwort des Keystores hinzugefügt werden (Standard: nalle123).

- Drittes Konstruktorargument: Der private Schlüssel und das entsprechende Kennwort, die im vorherigen Abschnitt erstellt wurden, müssen im Kartenkonstruktor hinzugefügt werden (Standard: ).

- Viertes Konstruktorargument: Hier muss der zu verwendende private Schlüssel angegeben werden (Standard: apollo).

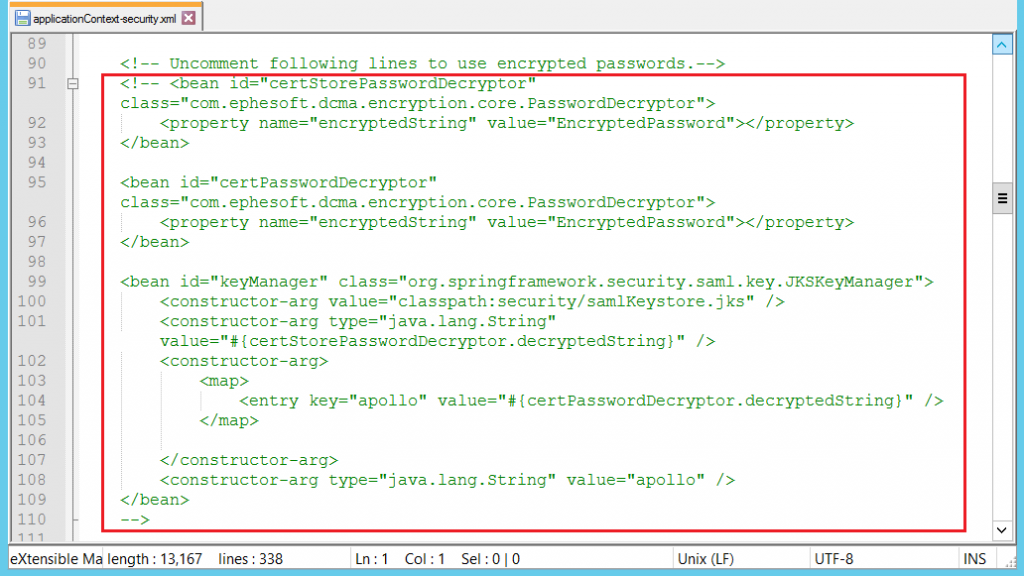

Um die Verschlüsselung zu verwenden, müssen Sie auch den folgenden kommentierten Bean-Satz in der Datei applicationContext-security.xml auskommentieren.

Ersetzen Sie hier in den Beans “certStorePasswordDecryptor” und “certPasswordDecryptor” die Zeichenfolge “EncryptedPassword” durch Ihren verschlüsselten Kennwortwert, wobei die Anführungszeichen beibehalten werden (Beispiel: “nROcbAKcSGR7CsxrlNVZSA ==”).

Kommentieren Sie dann die ähnliche Bean “keyManager” direkt unter den oben genannten Zeilen aus:

Aktualisieren Sie die Bean “metadataGeneratorFilter” wie unten gezeigt. Führen Sie diese Schritte aus, um den metaGeneratorFilter zu konfigurieren.

a. Diese Aufgabe erfordert die entityId, die der Kunde Ephesoft zur Verfügung stellen muss. Der Sicherheitsadministrator des Kunden gibt normalerweise die Entitäts-ID an.

Eine entityID ist ein global eindeutiger Name für eine SAML-Entität. Die spezifischen Anforderungen für die EntityId unterscheiden sich je nach den Anforderungen des spezifischen Identitätsanbieters.

Aktualisieren Sie die entityId mit dem Wert, der sich auf die Metadaten des Benutzers bezieht, die beim Identitätsanbieter (IdP) hochgeladen werden sollen.

Aktualisieren Sie die entityBaseURL mit den Werten für Hostname und Portnummer. Dies ist die öffentliche DNS-Adresse und enthält am Anfang https: // und am Ende / dcma.

<bean id="metadataGeneratorFilter" class="org.springframework.security.saml.metadata.MetadataGeneratorFilter">

<constructor-arg>

<bean class="org.springframework.security.saml.metadata.MetadataGenerator">

<property name="entityId" value="urn:super:ephesoft:ggn" />

<property name="requestSigned" value="true" />

<property name="entityBaseURL" value="https://{hostname}:{portNumber}/dcma" />

<property name="extendedMetadata">

<bean class="org.springframework.security.saml.metadata.ExtendedMetadata">

<property name="signMetadata" value="true" />

<property name="idpDiscoveryEnabled" value="false" />

</bean>

</property>

</bean>

</constructor-arg>

</bean>

Das Konfigurieren der Metadatenkonfiguration „metadata“ kann auf eine der folgenden Arten erfolgen:

a. Speichern Sie IdP-Metadaten in einer Datei und legen Sie sie im folgenden Ordner ab:

“EPHESOFT_HOME/application/WEB-INF/classes/security”

b. Aktualisieren Sie die Bean wie unten gezeigt und geben Sie den Klassenpfad als “/ security / ” an.

c. Um die Signaturüberprüfung zu deaktivieren, setzen Sie die Eigenschaft metadataTrustCheck auf false.

<bean id="metadata" class="org.springframework.security.saml.metadata.CachingMetadataManager"> <constructor-arg> <bean class="org.springframework.security.saml.metadata.ExtendedMetadataDelegate"> <constructor-arg> <bean class="org.opensaml.saml2.metadata.provider.ResourceBackedMetadataProvider"> <constructor-arg> <bean class="java.util.Timer"/> </constructor-arg> <constructor-arg> <bean class="org.opensaml.util.resource.ClasspathResource"> <constructor-arg value="https://www.fellow-consulting.com/security/FederationMetadata.xml"/> </bean> </constructor-arg> <property name="parserPool" ref="parserPool"/> </bean> </constructor-arg> <constructor-arg> <bean class="org.springframework.security.saml.metadata.ExtendedMetadata"> <property name="requireLogoutResponseSigned" value="true"/> </bean> </constructor-arg> <property name="metadataTrustCheck" value="false"/> </bean> </constructor-arg> </bean>

d. Using the IdP metadata URL, modify the “metadata” bean and use ExtendedMetadataDelegate and HttpMetadataProvider as shown below.

Sie müssen der IDP- metadata-URL die Bean “metadata” und Ihre Sie ExtendedMetadataDelegate und HttpMetadataProvider wie unhaltbar.

Definieren Sie außerdem metadataTrustCheck als false, um die Signaturüberprüfung zu überspringen. Aktualisieren Sie die Metadaten-URL auf die IdP-Metadaten-URL, die im folgenden Code angegeben ist: https: ///FederationMetadata/2007-06/FederationMetadata.xml

<bean id="metadata" class="org.springframework.security.saml.metadata.CachingMetadataManager"> <constructor-arg> <list> <bean class="org.springframework.security.saml.metadata.ExtendedMetadataDelegate"> <constructor-arg> <bean class="org.opensaml.saml2.metadata.provider.HTTPMetadataProvider"> <constructor-arg> <value type="java.lang.String">https://ADFSServer/FederationMetadata/2007-06/FederationMetadata.xml</value> </constructor-arg> <constructor-arg> <!-- Timeout for metadata loading in ms --> <value type="int">5000</value> </constructor-arg> <property name="parserPool" ref="parserPool"/> </bean> </constructor-arg> <constructor-arg> <bean class="org.springframework.security.saml.metadata.ExtendedMetadata"> <property name="requireLogoutResponseSigned" value="true"/> </bean> </constructor-arg> <property name="metadataTrustCheck" value="false"/> </bean> </list> </constructor-arg> </bean>

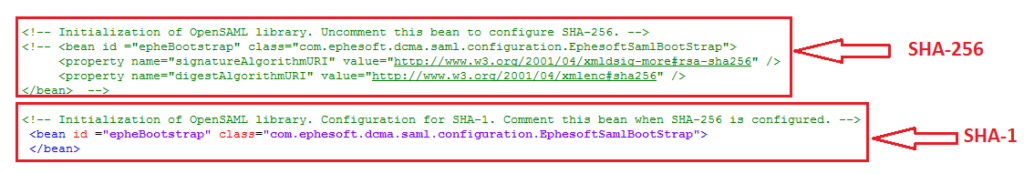

- SHA-256-Unterstützung: Standardmäßig ist die Anwendung so konfiguriert, dass sie die SAML-Konfiguration mit SHA-1 bereitstellt. Kommentieren Sie zum Konfigurieren von SHA-256 die Bean für SHA-1 und kommentieren Sie die SHA-256-Bean aus.

Testen im SSOCircle

Führen Sie die folgenden Schritte aus, um Ephesoft im SSOCircle (IdP) zu testen.

- Erstellen Sie ein Konto im SSOCircle und melden Sie sich an.

- Fügen Sie die Metadaten des Dienstanbieters in den SSOCircle ein.

Sie können Ephesoft-metadata über den folgenden Pfad herunterladen:

https://{ephesoft_ip}:{port}/dcma/saml/metadata

Die entityID sollte der FQDN sein, der im SSOCircle registriert ist.

Die SSOCircle-Metadaten sind in der folgenden Online-Ressource verfügbar:

https://idp.ssocircle.com/idp-meta.xml

Konfigurieren von Ephesoft Transact und ADFS

Konfigurieren von Ephesoft Transact für den ADFS-Server

Stellen Sie vor dem Ausführen dieser Schritte sicher, dass die folgenden Voraussetzungen erfüllt sind:

Stellen Sie sicher, dass Ephesoft Transact bereits unter HTTPS konfiguriert wurde.

Stellen Sie sicher, dass der Ephesoft Transact-Server ausgeführt wird, bevor Sie Metadaten herunterladen.

Wenn beim Herunterladen von Ephesoft-Metadaten eine fehlerhafte Seite angezeigt wird, bedeutet dies, dass der Ephesoft-Server nicht ordnungsgemäß gestartet wurde.

Beheben Sie alle Fehler, die einen Fehler verursacht haben, mithilfe der folgenden Protokolldatei:

<Ephesoft_HOME>/Application/logs/dcma-all.log

Führen Sie die folgenden Schritte aus, um die ADFS-Einstellungen in Ephesoft Transact zu konfigurieren:

Beziehen Sie die ADFS-Metadaten

- Laden Sie die ADFS-Metadaten von der Standard-URL herunter:

- https://<ADFSServer>/FederationMetadata/2007-06/FederationMetadata.xml

- Kopieren Sie die heruntergeladenen Metadaten unter folgendem Pfad:

- <Ephesoft_Home>/Application/WEB-INF/classes/security

Importieren Sie die ADFS-Zertifikate in Ephesoft Transact

Informationen zum Exportieren des Zertifikats aus ADFS finden Sie im Abschnitt Exportieren des Zertifikats vom ADFS-Server.

Verwenden Sie den folgenden Befehl, um ADFS-Zertifikate zu importieren:

keytool.exe -importcert -alias adfssigning -keystore samlKeystore.jks -file adfsCertificate.cer

Konfigurieren des ADFS-Servers für Ephesoft Transact

Führen Sie die folgenden Schritte aus, um den ADFS-Server für den Betrieb mit Ephesoft Transact einzurichten.

- Laden Sie die Ephesoft Transact-Metadaten über den folgenden Pfad herunter:https:///dcma/saml/metadata

- Fügen Sie den Trust der vertrauenden Partei mit den folgenden Schritten hinzu:

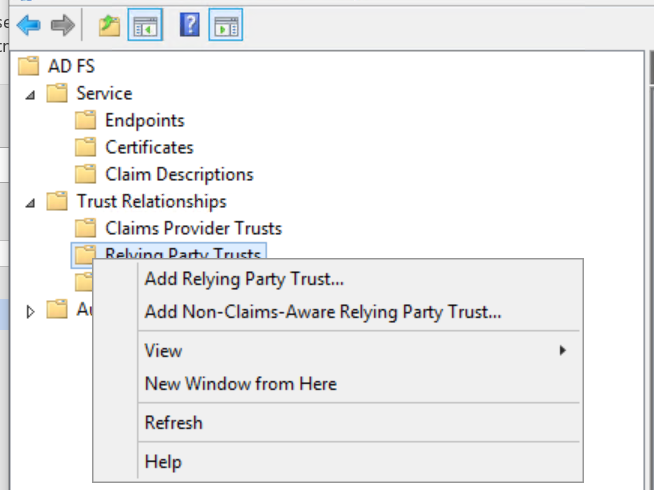

a. Navigieren Sie in ADFS zum folgenden Ordner:

AD FS\Trust Relationships

b. Klicken Sie mit der rechten Maustaste unter ADFS \ Trust Relationships auf den Ordner Relying Party Trusts. Der folgende Schnappschuss veranschaulicht diese Navigation.

c. Klicken Sie im Popup-Menü auf Add Relying Party Trust….

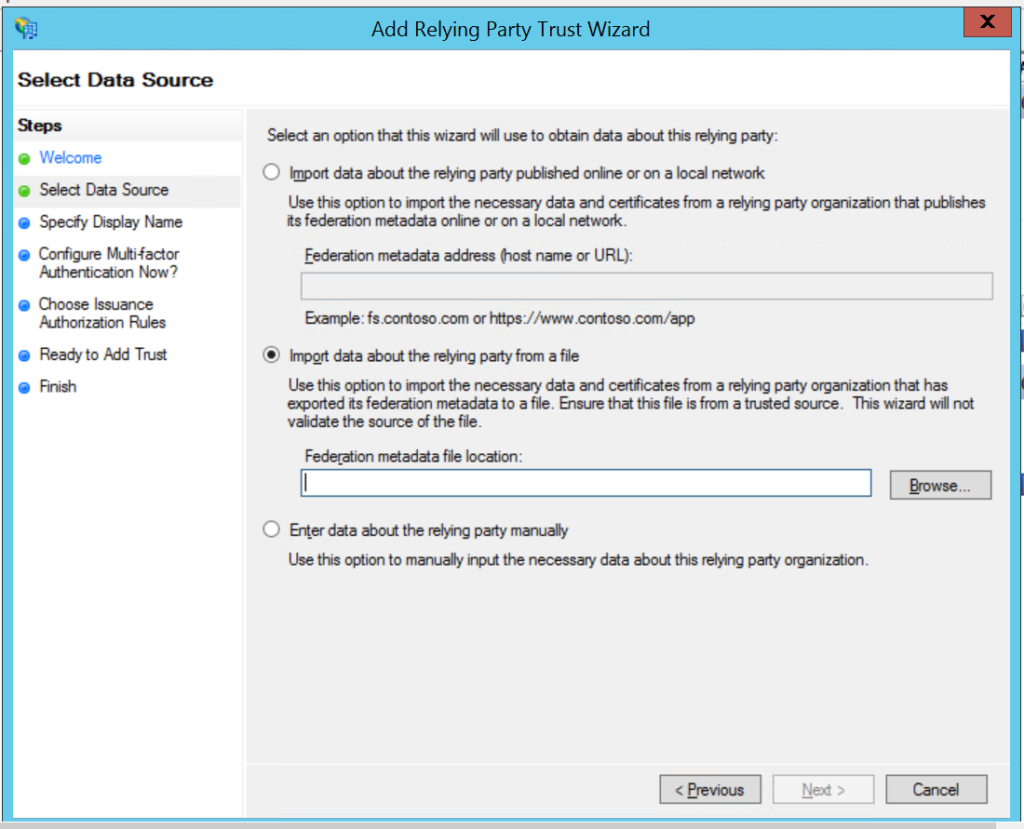

Der Add Relying Party-Vertrauensassistent wird angezeigt.

- Wählen Sie die Option Daten über Relying Party aus einer Datei importieren aus und wählen Sie die in Schritt 1 gespeicherte Metadaten-XML-Datei aus.

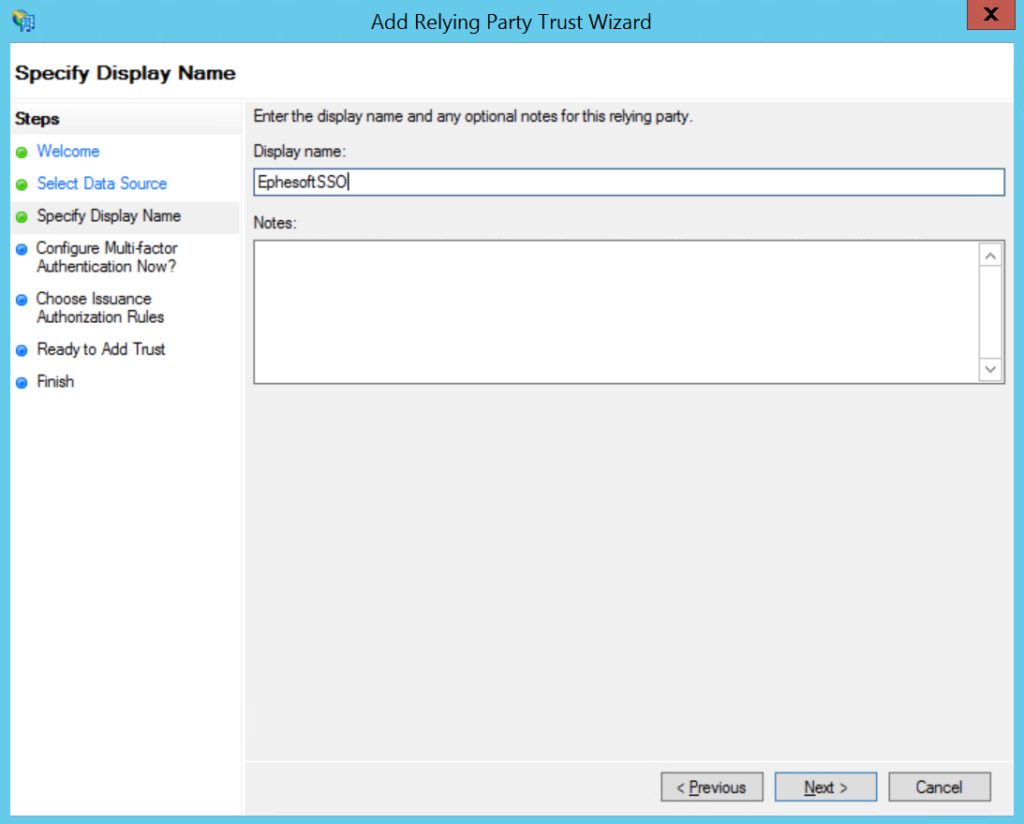

- Geben Sie einen Anzeigenamen ein und klicken Sie auf Next, indem Sie die Standardeinstellung auswählen.

- Fügen Sie die folgenden Ansprüche hinzu.

a. NameId: Sendet die Namens-ID.

i.Regelname: NameId

ii. Wählen Sie “SAM-Account-Name” als LDAP-Attribut und “Name ID” als ausgehenden Anspruchstyp.

b.Vorname: Sendet Namensdetails.

i. Regelname: Vorname

ii. Wählen Sie “SAM-Account-Name” als LDAP-Attribut und “Name” als ausgehenden Anspruchstyp.

c:[Type == "https://schemas.microsoft.com/ws/2008/06/identity/claims/windowsaccountname", Issuer == "AD AUTHORITY"]

=> add(store = "Active Directory", types = ("https://schemas.microsoft.com/ws/2008/06/identity/claims/role"), query = ";tokenGroups;{0}", param = c.Value);

ii. Filtern von Gruppen – Definieren Sie einen Filter, um in Ansprüchen gesendete Gruppen einzuschränken.

—Wählen Sie den Durchgang aus oder filtern Sie einen eingehenden Anspruch

— Fügen Sie den Regelnamen als Filtergruppen hinzu.

— Geben Sie im Feld Alle Ansprüche durchlaufen, die mit einem bestimmten Wert beginnen, Enterprise an.

Die Gruppenanspruchsregeln müssen nur konfiguriert werden, wenn in der Datei web.xml authenticationType = 2 festgelegt ist.

Wenn in der Datei web.xml der Authentifizierungstyp 1 ist (dh nur SSO-Authentifizierung), wird die Autorisierung von Ephesoft Transact ausgeführt.

ADFS muss lediglich den Benutzernamen als Anspruch an Transact senden.

- Öffnen Sie den Relying Party Trust, indem Sie darauf doppelklicken. Ändern Sie auf der Registerkarte Erweitert den Secure Hash-Algorithmus in SHA-1 / SHA-256, um ihn in Ephesoft Transact zu konfigurieren.

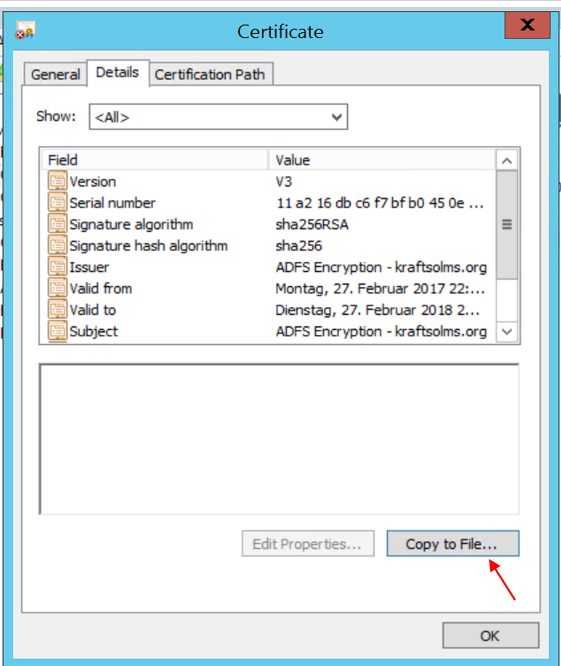

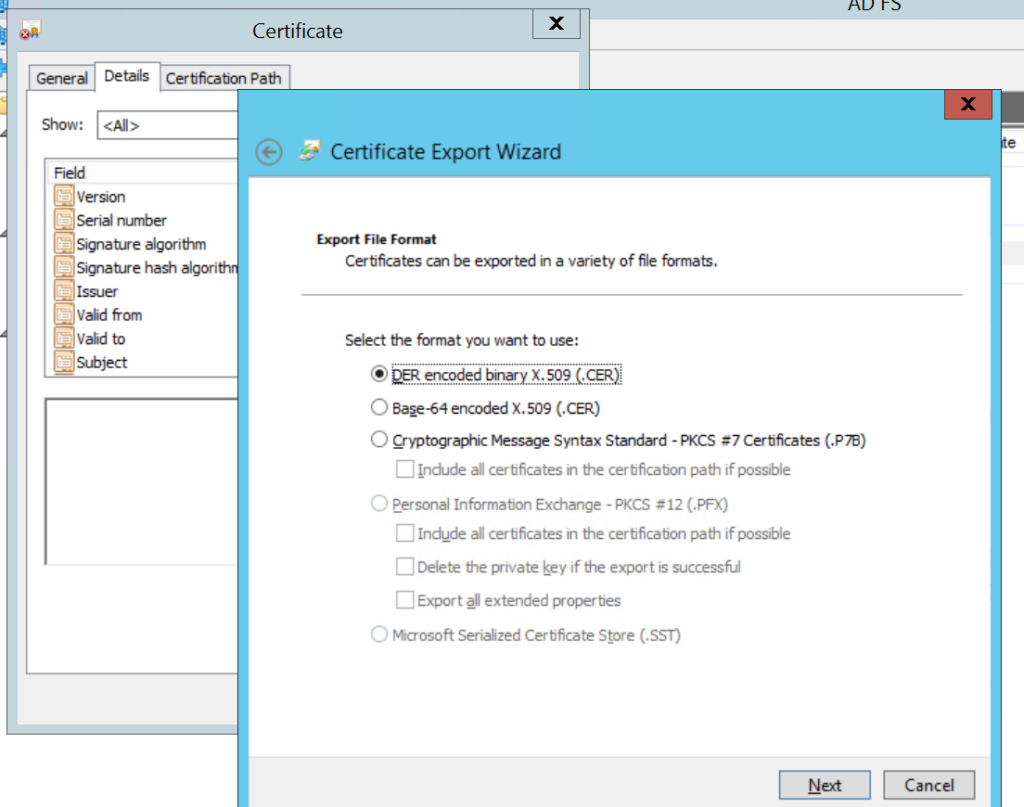

Exportieren des Zertifikats vom ADFS-Server

- Wählen Sie in ADFS die Option Zertifikat unter ADFS / Service aus.

- Doppelklicken Sie auf das zu exportierende Zertifikat. Navigieren Sie zur Registerkarte Details, klicken Sie auf In Datei kopieren und speichern Sie diese als DER-codiertes Zertifikat in Ihrem Dateisystem.

Hinweis: Die exportierten Zertifikate können in jedem zugänglichen Pfad Ihres Dateisystems gespeichert werden.

Dieses aus ADFS exportierte Zertifikat muss in samlKeystore importiert werden.

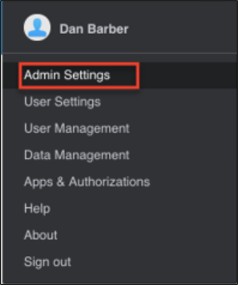

Wie konfiguriere ich Infor SSO?

Informationen zur mandantenfähigen Konfiguration

- Wählen Sie Admin-Einstellungen.

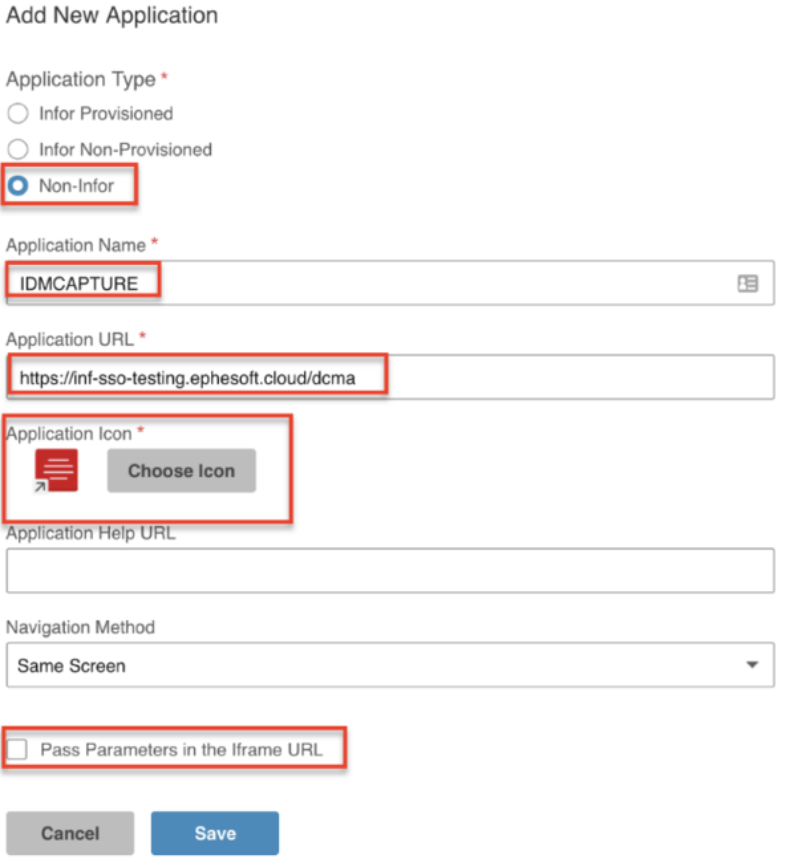

- Wählen Sie Anwendung hinzufügen.

- Wählen Sie als Anwendungstyp Non-Infor aus.

- Geben Sie als Anwendungsname IDMCAPTURE ein.

- Lesen Sie die E-Mail des Infor Procurement-Teams. Geben Sie als Anwendungs-URL die angegebene Ephesoft-Transaktions-URL ein.

- Wählen Sie Symbol auswählen.

- Wählen Sie eines der verfügbaren Symbole für die Capture-Anwendung aus.

- Wählen Sie die Farbe Ihrer Wahl.

- Wählen Sie Fertig.

- Deaktivieren Sie die Übergabeparameter in der Frame-URL.

- Wählen Sie Speichern.

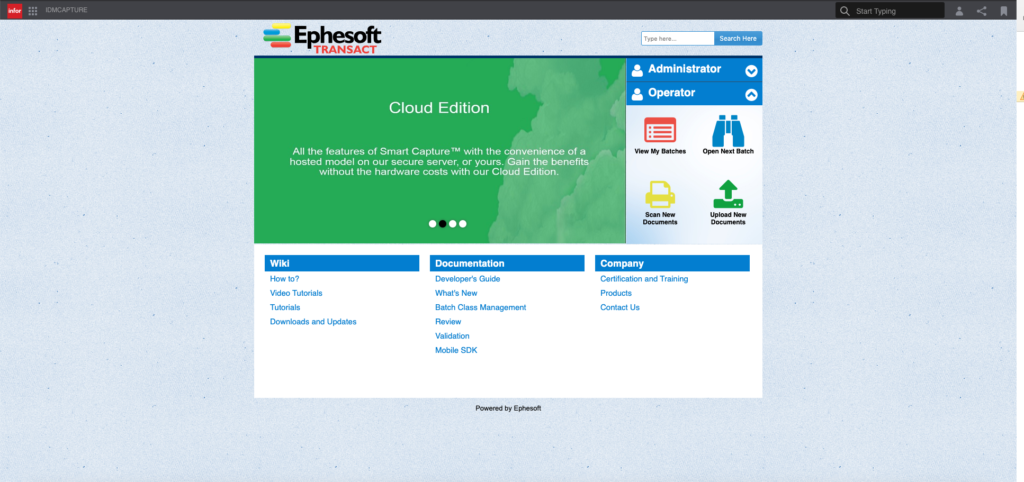

Erfolgreiche Konfiguration

Beim Zugriff auf die Ephesoft Transact-Seite wird der Benutzer zum Infor-Anmeldebildschirm weitergeleitet.

Über uns

Die Fellow Consulting AG aus Poing bei München berät seit über 10 Jahren Kunden bei der Digitalisierung ihrer Geschäftsprozesse.

Wir wissen, wie unsere Kunden ihre digitale Vision umsetzen können. Zusammen mit unseren Partnern Microsoft Azure, Amazon AWS, SugarCRM, Infor und Ephesoft erwecken wir die Mission Digitalisierung zum Leben.

Wir fungieren für unsere Kunden als operativer und strategischer Spezialist sowie als Sparringspartner für die alltäglichen Herausforderungen der digitalen Transformation.